보안관제는 각종 보안위협에 대하여, 실시간 모니터링 업무를 통해서 분석, 대응, 보고하는 보안관제업무를 24시간 365일 수행한다.

1. 수행직무

관제센터에서 관제화면을 통해 보안위협을 실시간 모니터링하며 정탐인지 오탐인지 여부를 판별하고, 공격으로 간주될 경우 빠르게 조치하는 등의 업무들이 보안관제 직무에서 수행하는 업무이다.

연속성(무중단)의 원칙, 전문성의 원칙, 정보공유의 원칙의 보안관제 3원칙을 지킨다.

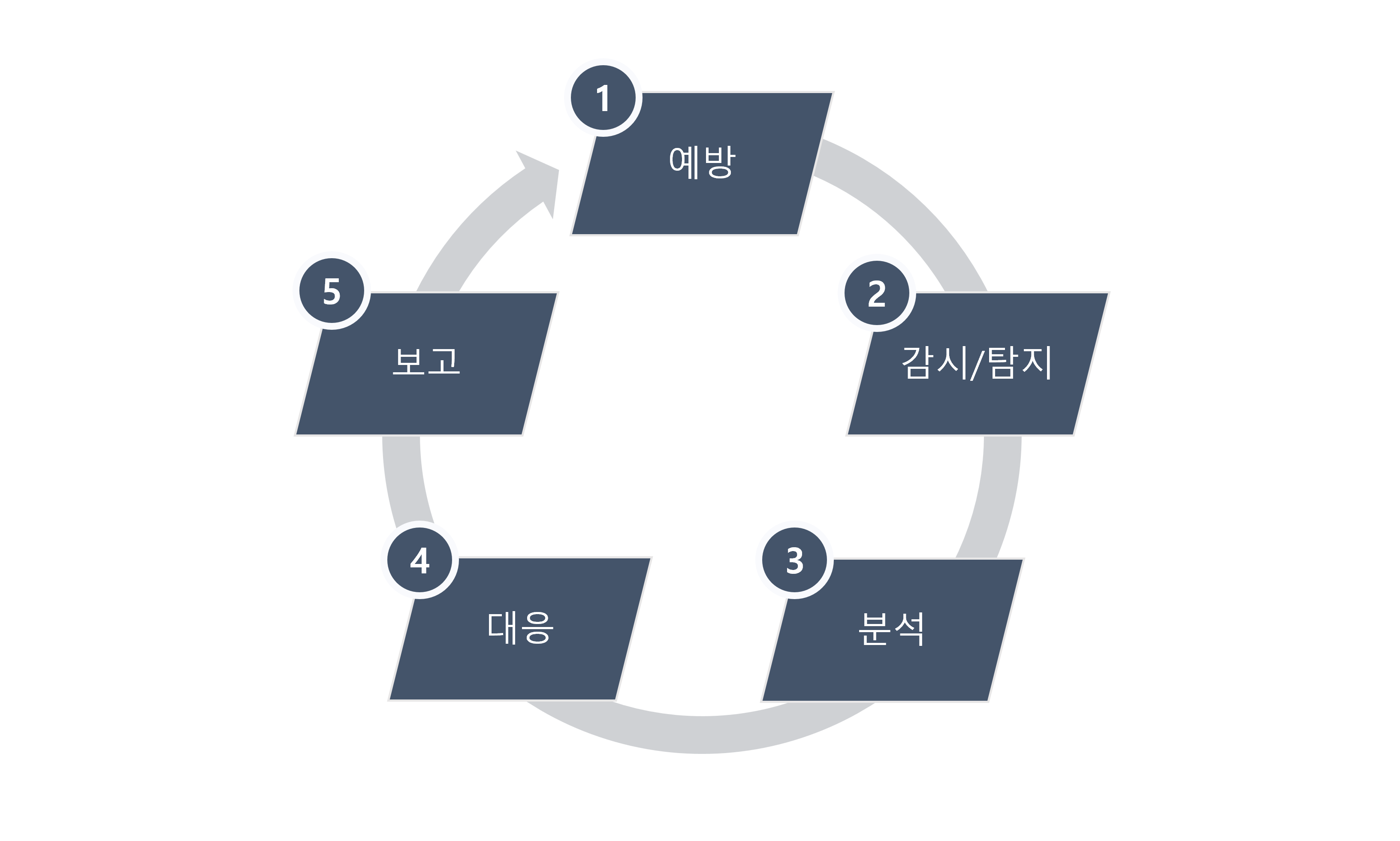

2. 업무절차

1) 예방

- 취약점 사전 파악 및 보완.

- 글로벌 위협정보 및 보안 동향 정보 파악.

- IPS, IDS, Anti-DDoS, WAF, Firewall 등 보안자원 최적화.

- 모의훈련을 통한 예방활동 수행.

2) 감시/탐지

- 관제화면을 통해 침해위협에 대해 실시간 모니터링.

- 24시간 365일 보안관제.

3) 분석

- 로그, 패킷, 이벤트 등에 대한 실시간 분석 및 상관분석.

4) 대응

- 침해사고에 신속히 조치 및 대응.

- 네트워크와 시스템의 침입을 차단하는 등 대응.

5) 보고

- 관제, 작업, 취약점 정보 보고.

- 침해사고 대응/분석 결과 보고서.

- 정기 관제 보고서.

보고단계까지 거쳤던 내용들을 다시 예방에 적용하며 순환 형태로 업무가 이루어진다.

3. 보안관제 유형

1) 자체관제

자체관제는 보안관제 시스템의 운영 및 관리를 자체적으로 수행하는 보안관제 유형이다.

- 장점: 내부기밀 관리 유리, 대응 신속성.

- 단점: 경우에 따라 전문성이 떨어질 수 있음.

- 기밀성을 중요시할 경우 선호되며 국가기관, 대기업 등에서 많이 사용되는 보안관제 유형.

2) 파견관제

파견관제는 고객사 보안시스템환경에, 전문업체에서 인력을 파견하여 상주하는 형태로 수행하는 보안관제 유형이다.

- 장점: 현장에서 즉각적인 조치 가능, 보안전문업체의 전문성.

- 단점: 높은 비용.

- 실제로 많이 채택되는 유형으로 공공기관, 금융권 등에서 많이 사용되는 보안관제 유형.

3) 원격관제

원격관제는 원격을 통해 수행하는 보안관제 유형이다.

- 장점: 비용 절감.

- 단점: 원격을 통해서 접근할 수 있는 범위에 한계 있음, 즉각적인 조치가 어려움.

- 주로 일반적인 규모의 기업, 학원, 쇼핑몰 등에서 많이 사용되는 보안관제 유형.

4) 클라우드 관제

클라우드 관제는 온프레미스 환경이 아닌 클라우드 환경에서 수행하는 보안관제 유형이다.

- 온프레미스(On-premise): 사용자가 자체적으로 물리적인 공간에 모든 정보 기술(IT) 자원을 보유하여 운영하는 방식.

- 클라우드(Cloud): 가상화된 물리 자원을 네트워크를 통해 제공받아 운영하는 방식.

- 클라우드 환경으로 100% 전환한 경우는 많지 않으며 온프레미스 환경과 클라우드 환경을 함께 운영하는 경우가 많아 두 환경의 다양한 보안 위협에 통합적으로 대응이 필요.

4. 업무 시 활용하는 웹 페이지

1) WHOIS

https://후이즈검색.한국

1. 국가 인터넷주소 관리기관인 한국인터넷진흥원이 제공하는, 인터넷주소의 등록·할당 정보 검색 서비스.

2. 서비스 제공 목적

① 인터넷에서의 유일성 보장을 위한 인터넷주소의 등록·할당 정보 제공.

② 인터넷 관련 문제 해결을 위해 인터넷주소의 네트워크 및 관리자 정보를 국제적으로 공유.

- 네트워크 장애에 대한 신속한 대처.

- 피싱/스팸/해킹 등 인터넷주소와 관련된 문제 발생시 대응.

3. 도메인, IP주소/AS번호 등의 정보를 찾을 수 있다.

2) IPCONFIG.KR

http://www.ipconfig.kr/

- 해외 IP 정보를 파악하는 데에 활용.

3) EXPLOIT DATABASE

https://www.exploit-db.com/

1. OffSec에서 공공 서비스로 제공하는 비영리 프로젝트.

2. EXPLOIT*, 보안 취약점 등에 대한 정보를 제공.

* EXPLOIT: 컴퓨터나 컴퓨터 관련 전자제품의 보안 취약점을 이용한 공격 방법.

4) CVE

https://cve.mitre.org/

1. CVE(Common Vulnerabilities and Exposures): 공개적으로 알려진 컴퓨터 보안 결함 목록.

2. CVE는 보통 CVE ID 번호가 할당된 보안 결함을 뜻함.

3. 공개적으로 알려진 정보 보안 취약성 및 노출에 대한 참조 방법을 제공.