동적분석 목표

- 악성코드를 실행하여 모니터링 수행

- 모니터링을 통해 실시간 데이터를 수집하여 악성코드 행위 파악

- 실시간 데이터를 수집하여 악성코드가 시스템에 끼친 영향 파악

모니터링 유형

1. 프로세스 모니터링

: 프로세스 활동 모니터링. 악성코드가 실행되는 동안 생성한 결과의 속성을 검사함.

2. 파일 시스템 모니터링

: 악성코드가 실행되는 동안 파일 시스템을 실시간 모니터링.

3. 레지스트리 모니터링

: 접근/수정된 레지스트리 키와 악성코드 바이너리가 읽거나 작성한 레지스트리 데이터를 모니터링.

4. 네트워크 모니터링

: 악성코드가 실행되는 동안 시스템으로 유입되거나 외부로 나간 라이브 트래픽을 모니터링.

악성코드 동적분석 단계

1. 클린 샷으로 복원

: 가상 머신을 클린 상태로 복원.

2. 동적분석 도구 실행

: 악성코드 샘플 실행 전에 모니터링 도구를 관리자 권한으로 실행.

3. 악성코드 샘플 실행

: 관리자 권한으로 악성코드 샘플 실행.

4. 동적분석 도구 종료

: 악성코드 바이너리를 일정 시간 동안 실행한 후 종료.

5. 결과 분석

: 모니터링 도구에서 데이터/리포트를 수집하고 분석하여 악성코드의 행위와 기능을 확인.

동적분석 Tool

1. Process Hacker

- 시스템 리소스를 모니터링하고, 악성코드를 탐지하고, 소프트웨어를 디버그 하는 데 도움이 되는 다목적 도구.

- 실행 중인 프로세스를 조사하고 프로세스 속성을 살펴볼 수 있음.

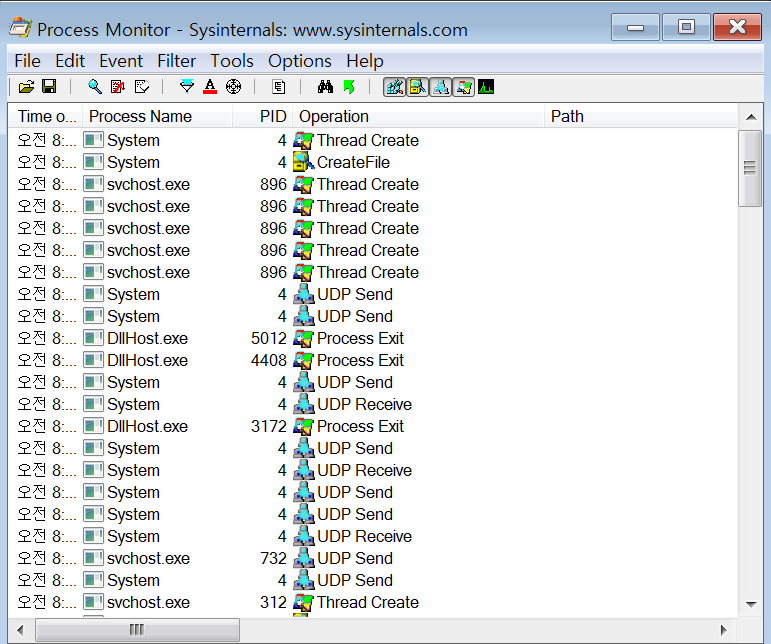

2. Process Monitor

- 실시간 파일 시스템, 레지스트리 및 프로세스/스레드 작업을 보여주는 Windows 용 고급 모니터링 도구.

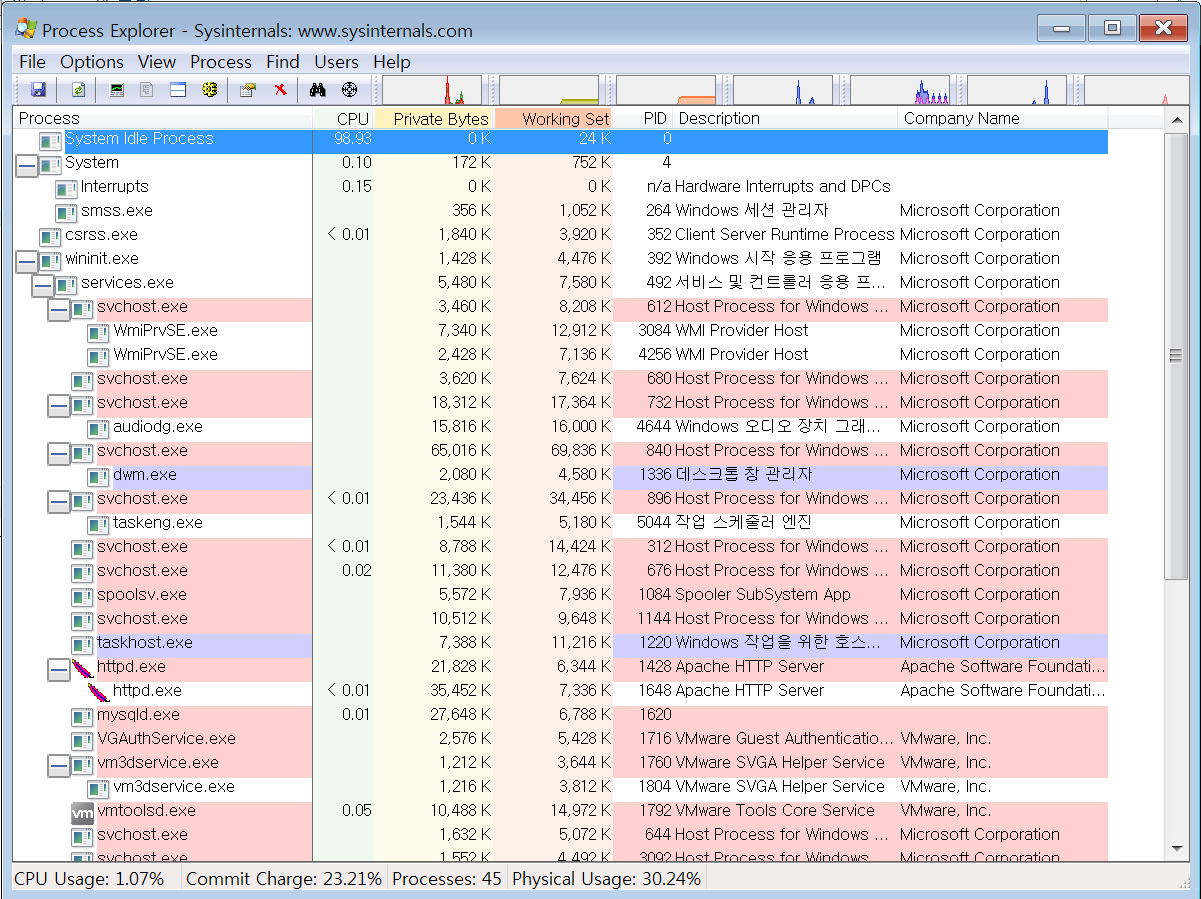

3. Process Explorer

- 열려있거나 로드된 핸들 및 DLL 프로세스에 대한 정보를 확인할 수 있는 도구.

4. Noriben

- Sysinternals Procmon과 함께 작동하여 악성코드의 런타임 지표를 수집, 분석, 및 보고하는 Python 스크립트.

- 악성코드와 관련된 이벤트에 집중할 수 있도록 돕는 사전 정의된 필터가 제공된다는 장점이 있음.

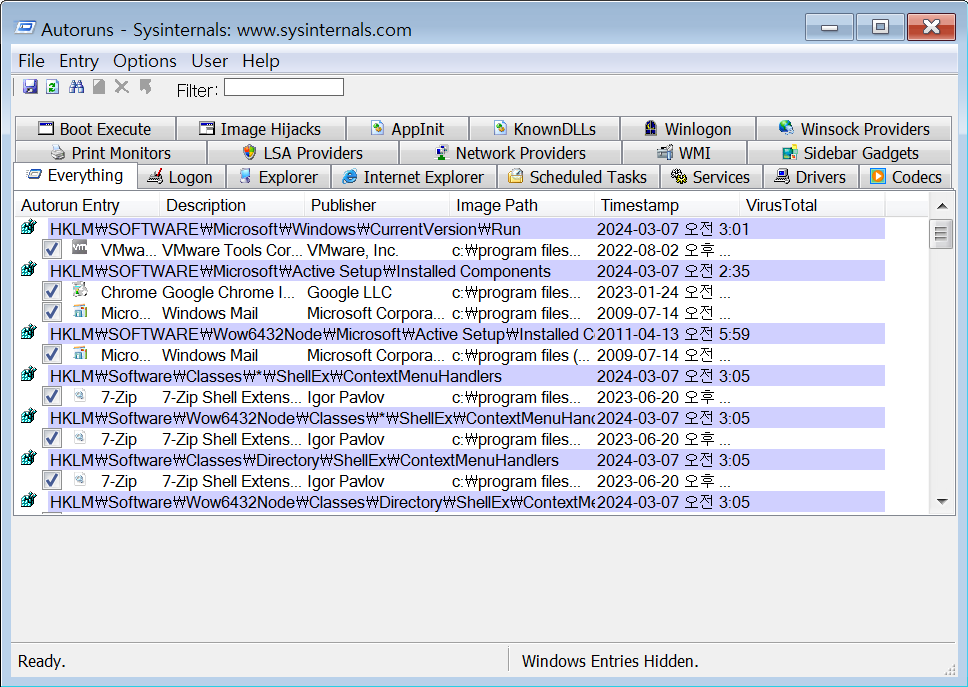

5. Autoruns

- Windows 시작 시 자동으로 실행되는 프로그램들을 관리하고 분석하는 도구.

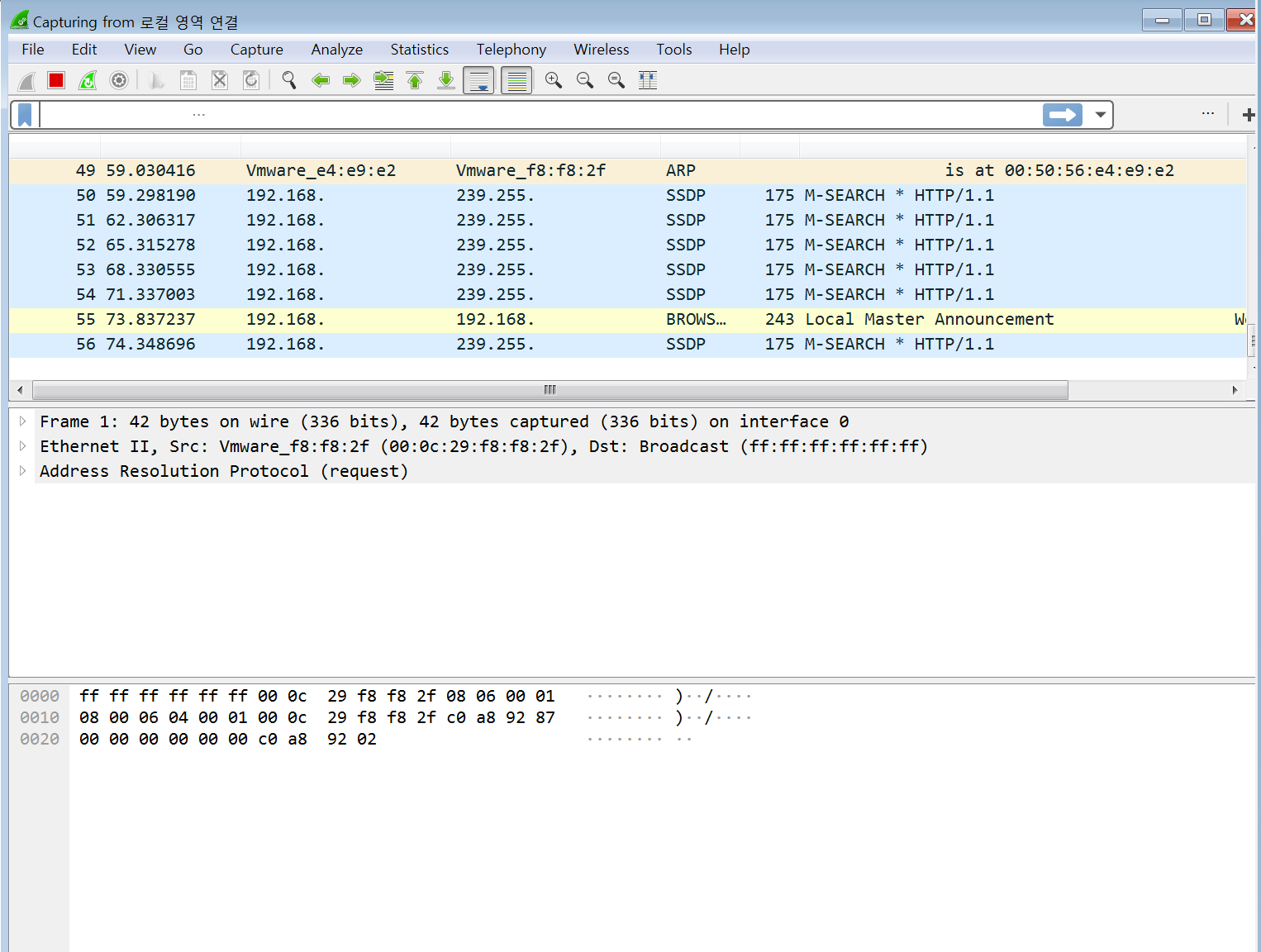

6. Wireshark

- 네트워크 트래픽을 캡처할 수 있는 패킷 스니퍼.

7. CurrPorts

- 열려 있는 모든 TCP/IP 및 UDP 포트 목록을 표시하는 네트워크 모니터링 도구.

- 원치 않는 TCP 연결을 닫고, 포트를 연 프로세스를 종료하고, TCP/UDP 포트 정보를 저장할 수 있음.

- 의심스러운 TCP/UDP 포트를 분홍색으로 자동 표시.

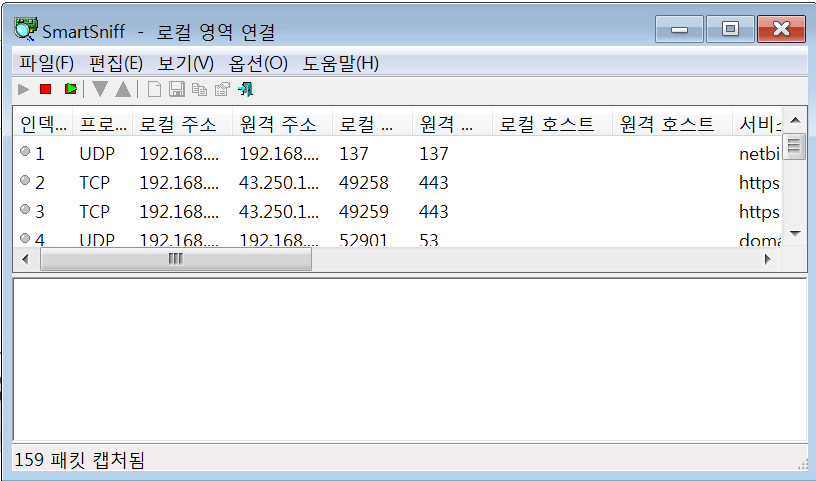

8. SmartSniff

- 네트워크 어댑터를 통과하는 TCP/IP 패킷을 캡처하는 네트워크 모니터링 도구.